深度计划|黑客必备工具Metasploit第2篇:不同类型模块介绍?

深度计划|第二系列更新的是渗透测试平台,内容是原创但是所有新手应该学习的方法与过程都可以在网上寻找的到。所以本系列会添加原创可能会被大家认为复制粘贴。本文是以深度计划为牵引进行撰写的文字基础教程,面向人群是新手。更新内容偏向基础。如果大家觉得写的不错就点个赞!文章首发于公众号:Esn技术社区

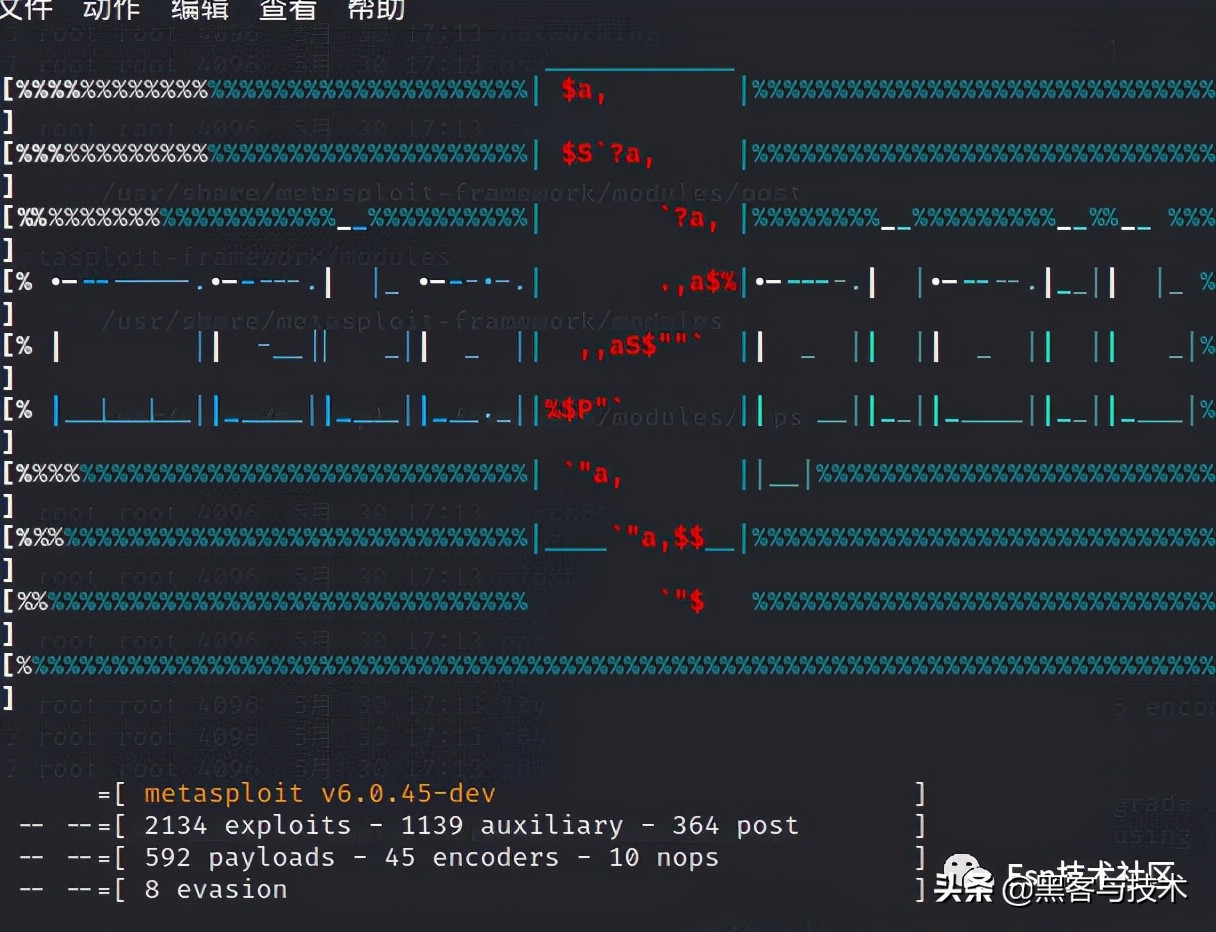

在深度计划|黑客必须工具 第1部分: 入门中,简单的介绍了使用 之前需要了解的一些关键命令。在本系列的第二篇文章中,我将会介绍 中的不同类型的模块。

部分初学者都会有一个针对性的系统,比如要那么就要我们了解 关于的一切,只有这样才能最快的速度完成目的后继续深入学习。

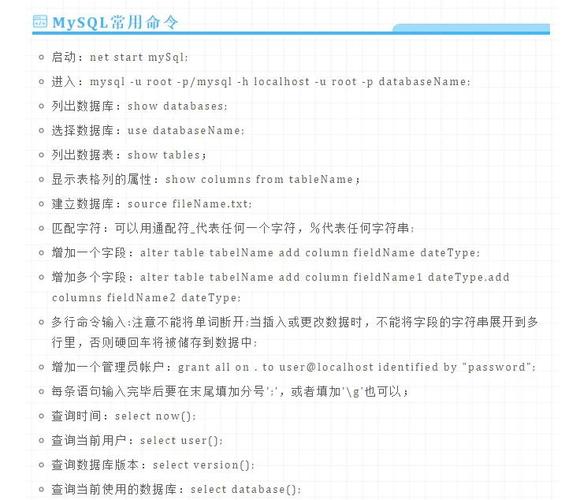

启动:

sudo Metasploit

模块类型

(1)

(2)

(3)

(4)

(5) post

(6) nops

(7)

我们需要了解这些类型的模块,这样才能方便我们可以更快更效率的使用进行模拟黑客攻击与渗透测试。

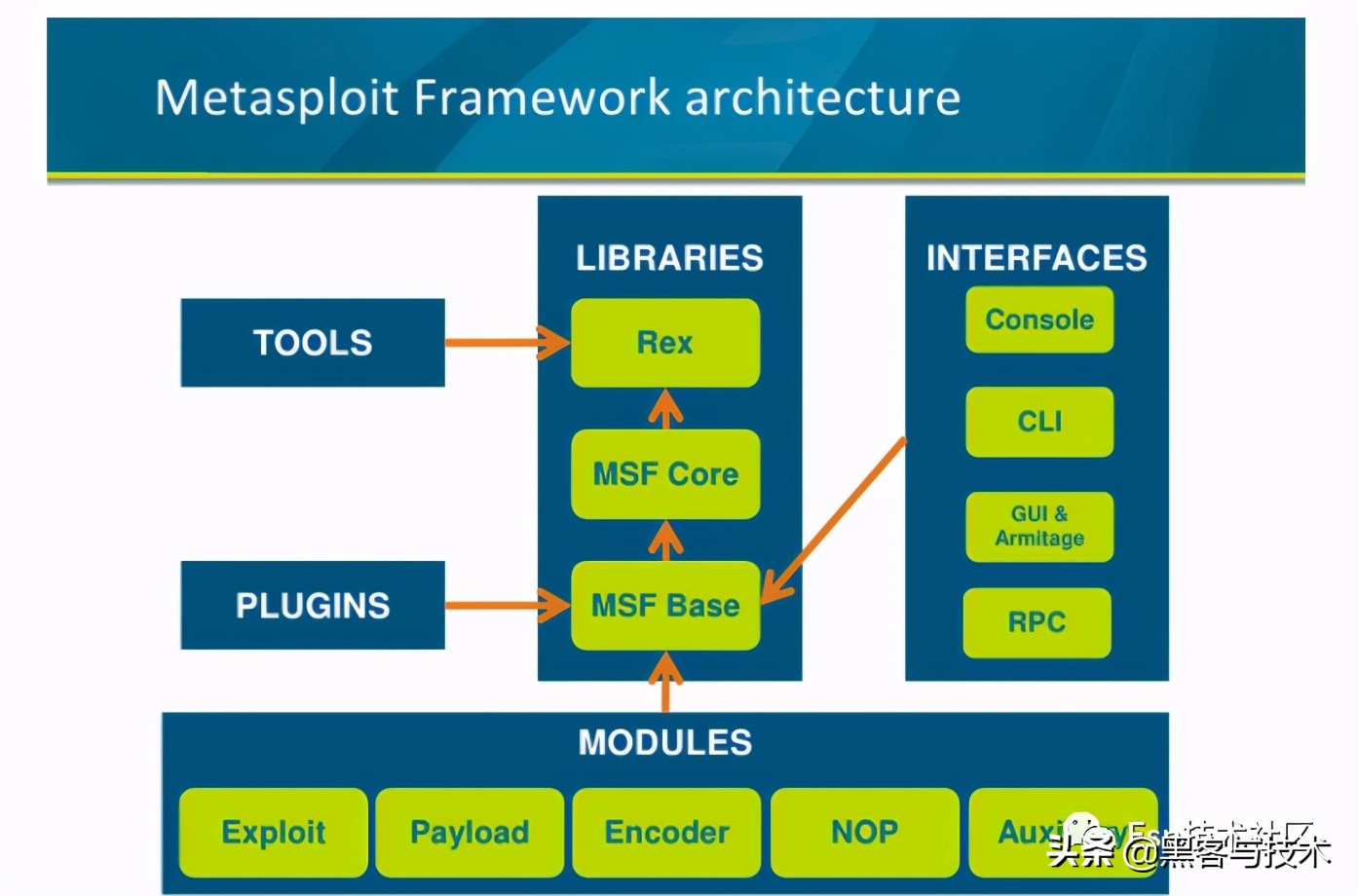

内部架构

您对 了解得越多,使用它的效率就越高。尽管在开始时确实没有必要了解这个强大工具的内部架构,但随着技术深入,这些知识将变得越来越有用。

内部结构你可以用数学公式来理解,A+B=C A+B+C=D ,假设我们需要的对应的目标是F,那么我们就要用到 ABCD函(步骤)才能实现对应的目标F。

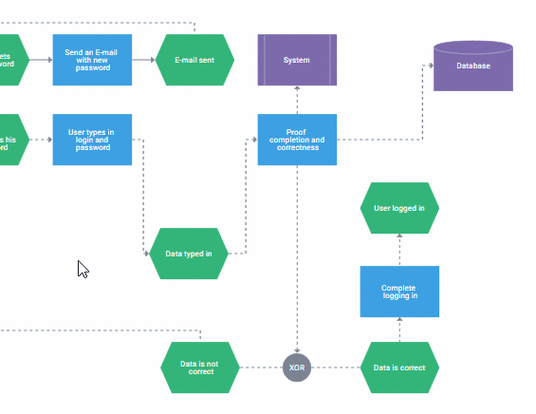

公司提供的内部结构框架图:

模块

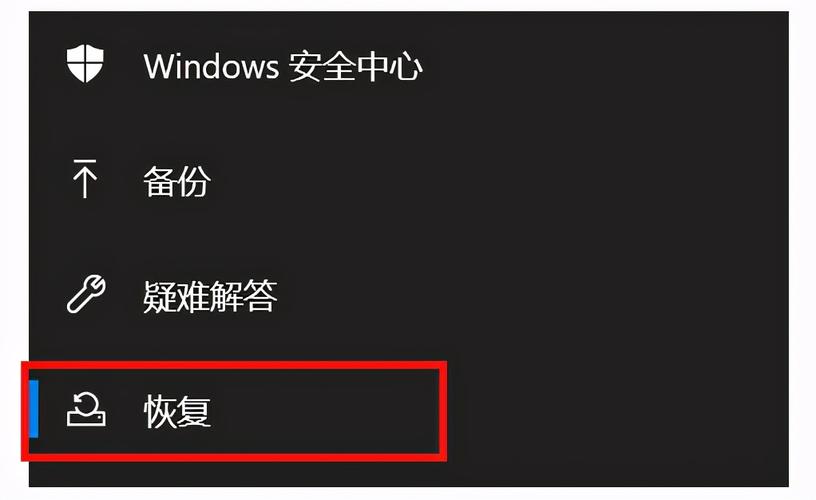

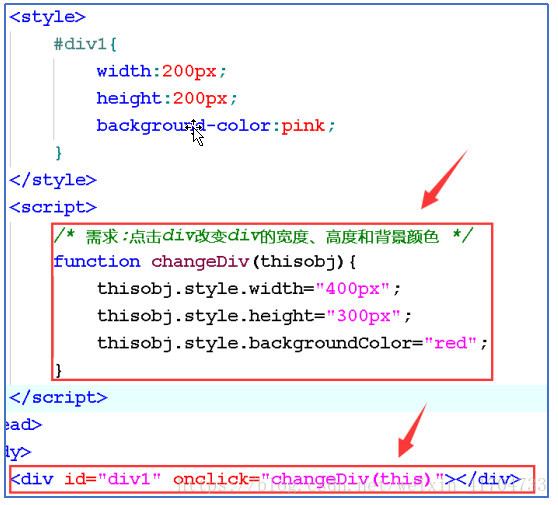

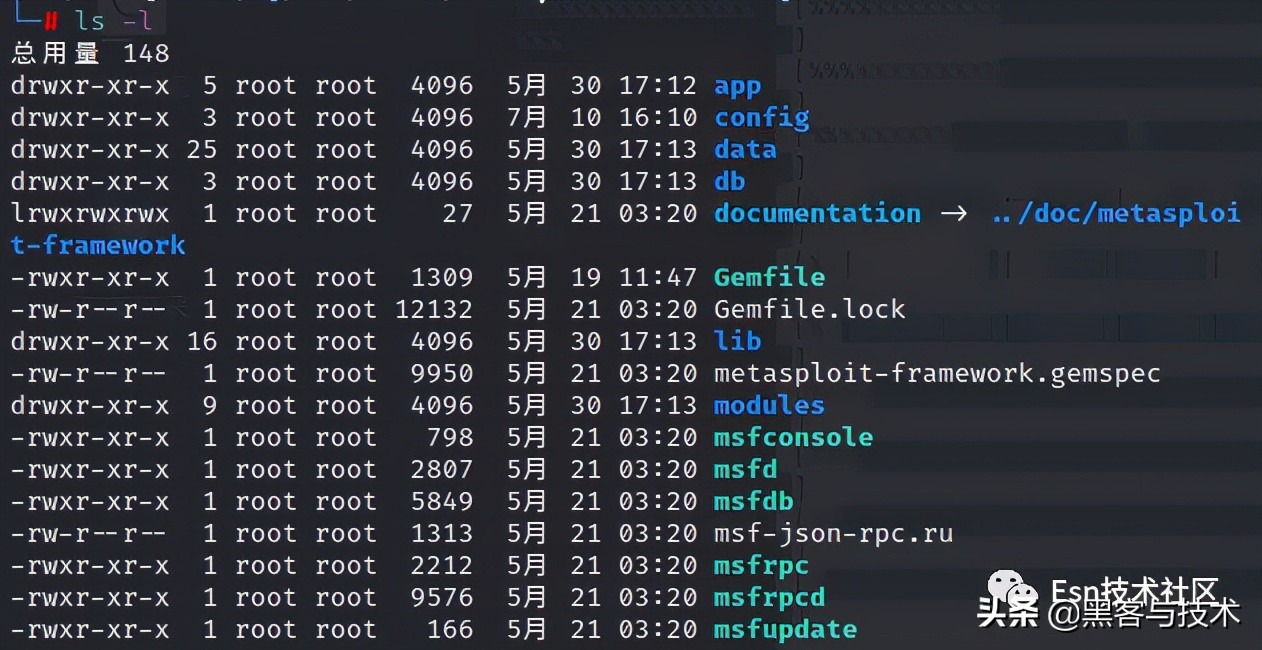

在进入 之前,我们可以在我们的 BASH shell 中从命令行查看 的架构。让我们通过命令进入 在 Kali 中的目录;

cd /usr/share/metasploit-framework]进入以后我们需要打开列表

ls -l

如上图我们需要查看的是模块,找到模块位置 :模块(),如果你英文和我一样比较烂,建议你提前准备个翻译,并把目录内全部目录进行查看并且备份。

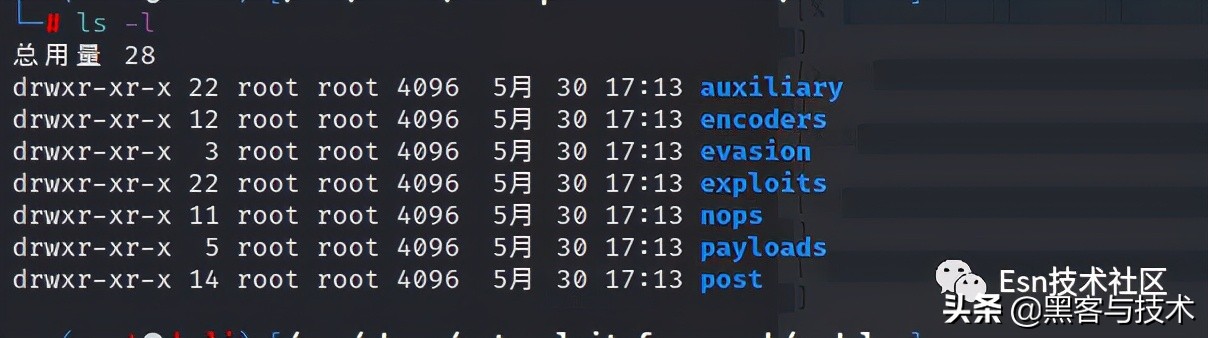

cd modular打开列表 (ls-l)

如图可以看到中有多个个子目录。每个子目录包含一个单独类型的模块。我们可以打开每个目录以找到每个单独的模块类型。

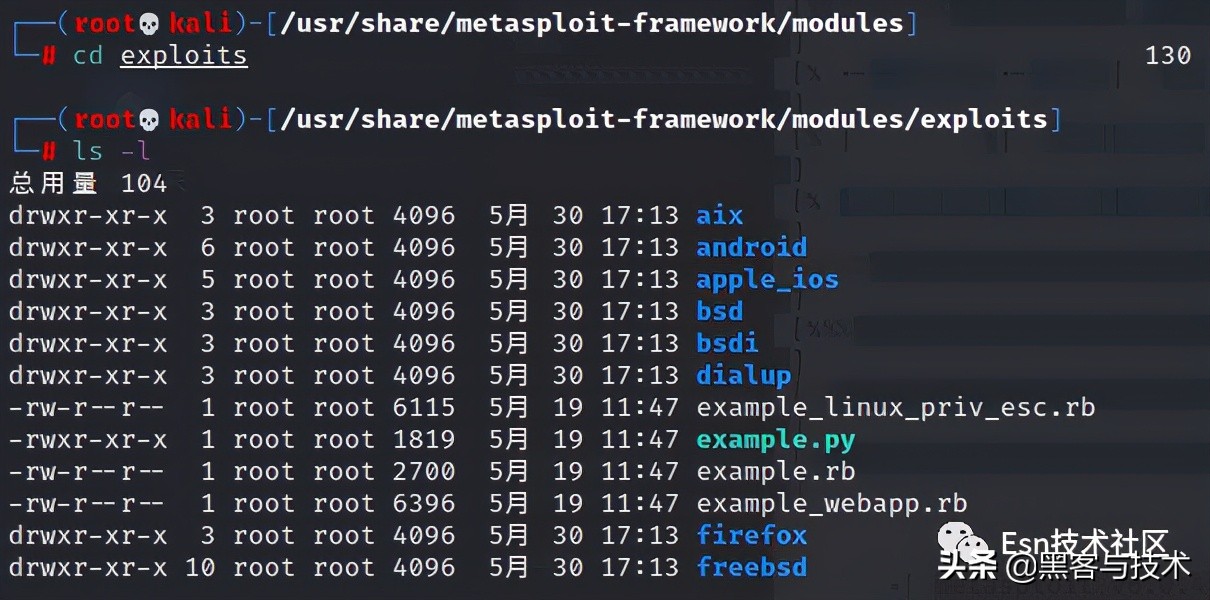

:

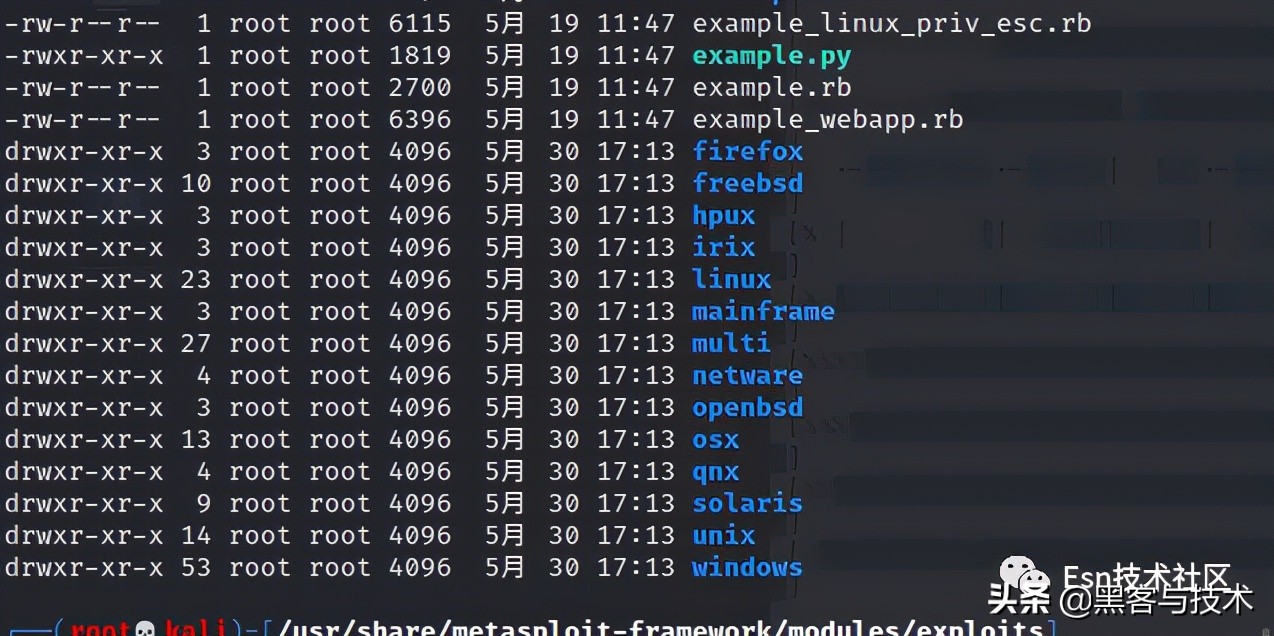

让我们从漏洞利用开始,因为它本质上定义了这个“利用”框架。这些模块是为利用或“利用”系统中的缺陷或漏洞而开发的代码。我们可以通过导航到漏洞利用目录并列出其内容的全列表来查看漏洞利用。由于是初学者建议每一个都打开全列表进行查看(ls -l)

cd exploits

ls -l

正如您在上图看到的,这些漏洞利用被设计为针对的操作系统细分为子目录。

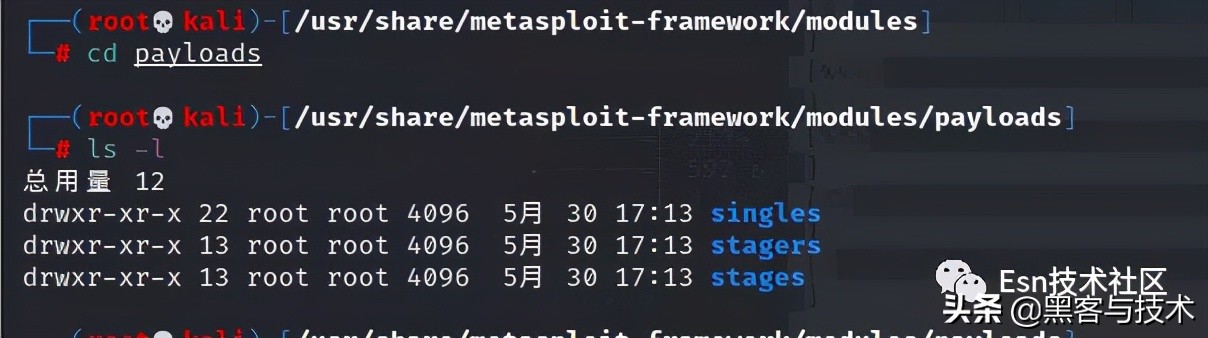

接下来是“有效载荷()”。这些是我们在被利用的系统上留下的东西,使我们能够连接到或“拥有”系统。在其他可能被称为侦听器或在某些情况下称为 的环境中( 是一种特殊类型的有效负载。并非所有有效负载都是 )。

cd payloads

ls -l

您可以在上面看到有效负载细分为三种类型;

类型我们在下一个章继续深入了解。每个类型的作用。

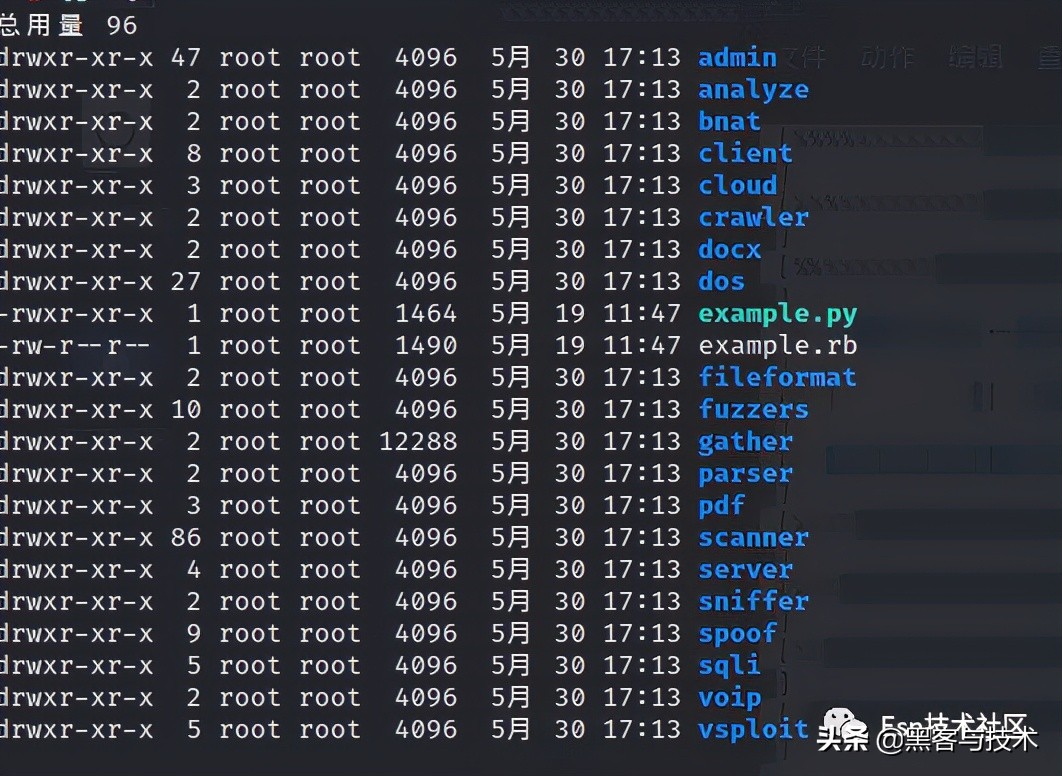

是提供一些其他功能的模块,这些功能不容易适应其他类别。这些包括诸如扫描仪、模糊器、DoS 等模块。随着 继续扩展为一个全面的开发框架,该框架支持黑客/渗透测试 AZ 功能,这很容易成为增长最快的模块集。

cd auxiliary

ls -s

在这里我们可以看到,辅助模块按其用途和目标进行了细分。注意、和dos目录。这些模块分别用于分析目标系统、扫描目标系统和DoS目标系统。

其中一些模块按其目标分类,例如docx、pdf和voip目录。

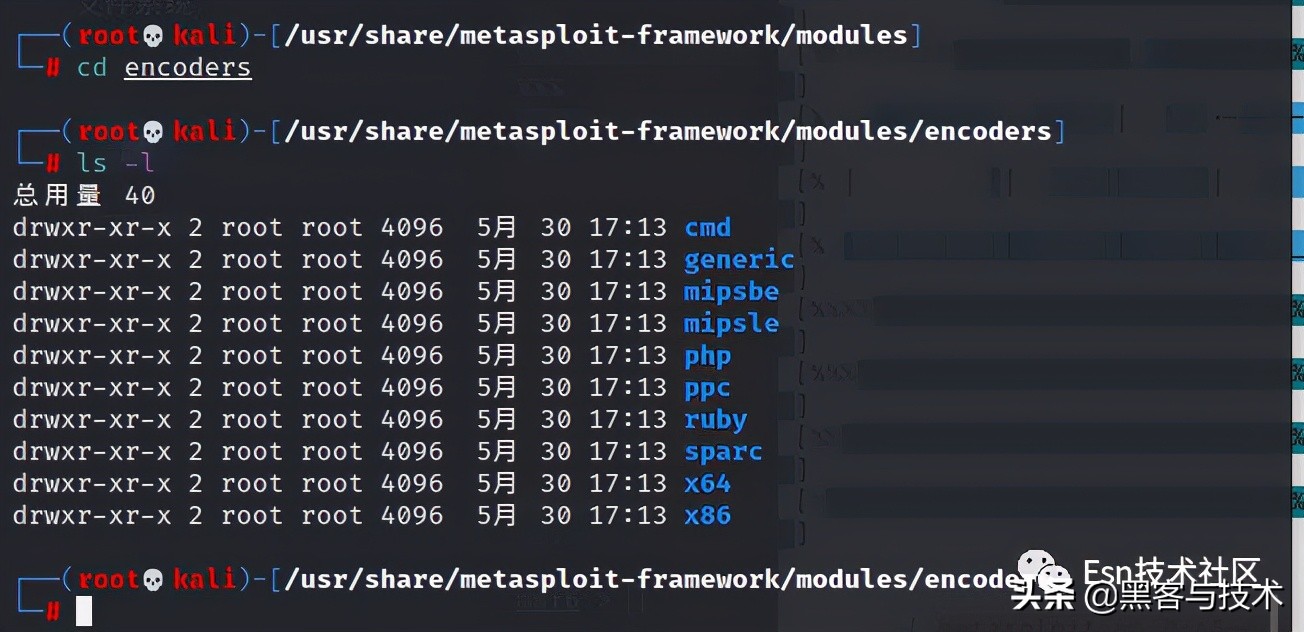

编码器模块旨在对有效载荷和漏洞进行重新编码,使它们能够通过安全防御系统,例如 AV 和 IDS。

cd encoder

ls -l

编码器按 CPU 类型(如x64、x86、sparc、ppc和mips)以及代码类型(如cmd和php)细分 。显然,我们需要根据目标系统使用合适的编码器。至于为什么编码的原因是因我们要 绕过杀毒软件 做免杀等等。

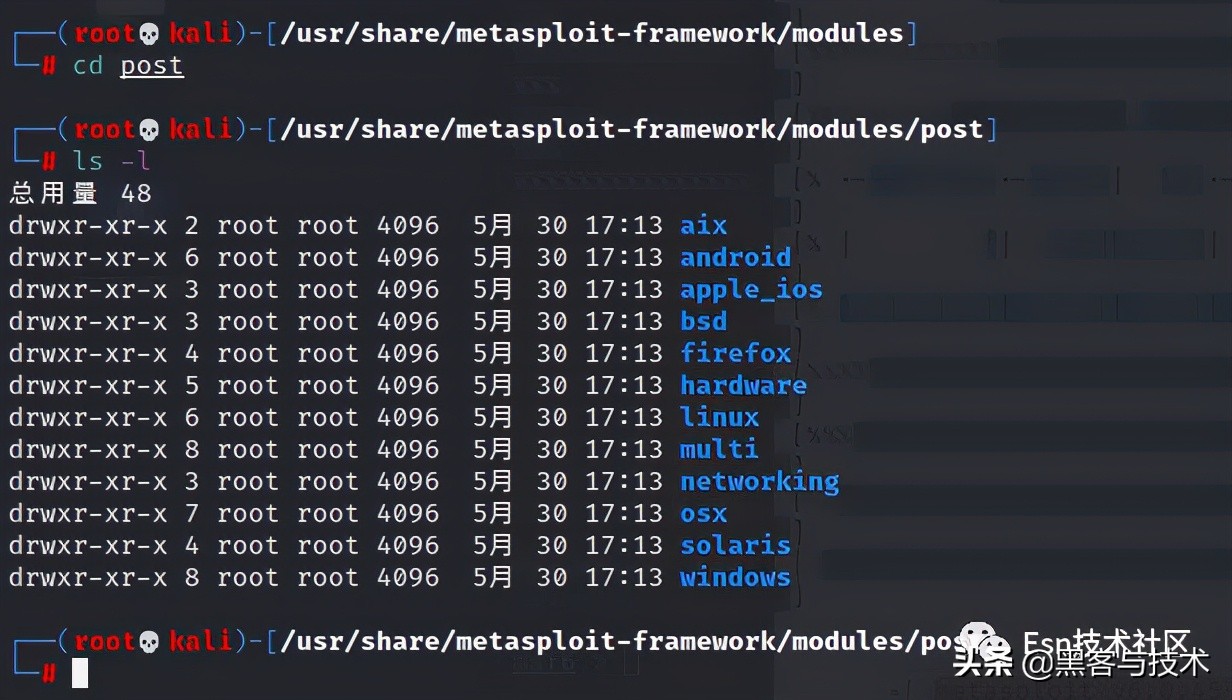

Post

Post 是post- 的缩写。这些是在利用系统后使用的模块。这些模块通常在系统“拥有”并在系统上运行 之后使用。这些可以包括诸如键盘记录器、特权升级、启用网络摄像头或麦克风等模块。以后会在初级技术部说明。

我们通过cd命令后打开全列表ls -l。

cd post

ls -l

如图所见,这些模块按目标操作系统细分。

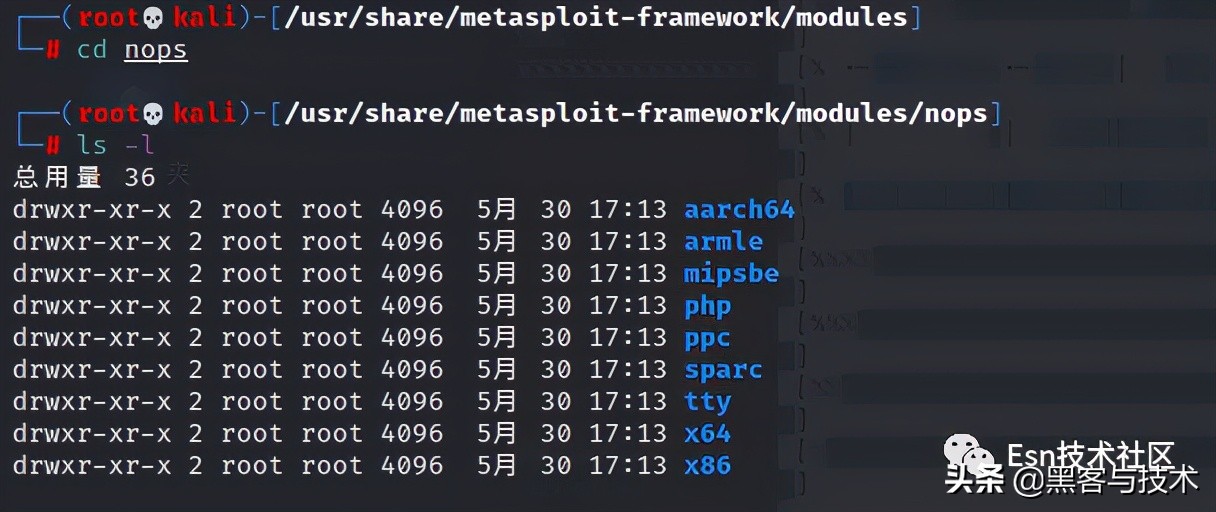

NOPS

在机器语言中,NOP 是“ n o op ation”的缩写。这会导致系统的 CPU 在一个时钟周期内什么也不做。通常,NOP 对于在缓冲区溢出漏洞利用后让系统运行远程代码至关重要。

cd nops

ls -l

我们可以在上面看到它们被目标操作系统细分。

深度计划第二章主要给大家把 中的模块进行分析并且做细节区分,在目录内进行了解 内部的一些机构特征,这样方便我们以后编写属于自己的漏洞利用自己发现的漏洞。当然这些文章只是初级学习,并不是适合你们来点评文章怎么怎么样,我只是站在社区的立场从近到远(梯形)开始更新阐述。如有不清晰请选择查看原文: